暴風(fēng)一號(hào)病毒分析報(bào)告

2010-01-05 09:39:02這是一個(gè)由 VBS 腳本編寫,采用加密和自變形手段,并且通過(guò) U 盤傳播的惡意蠕蟲(chóng)病毒。

病毒行為:1、 自變形

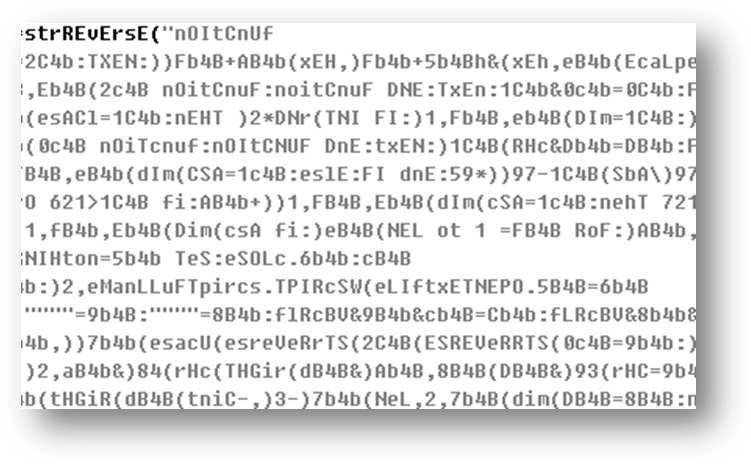

病毒首先通過(guò)執(zhí)行 strreverse() 函數(shù),得到病毒的解密函數(shù)

解密代碼如下:

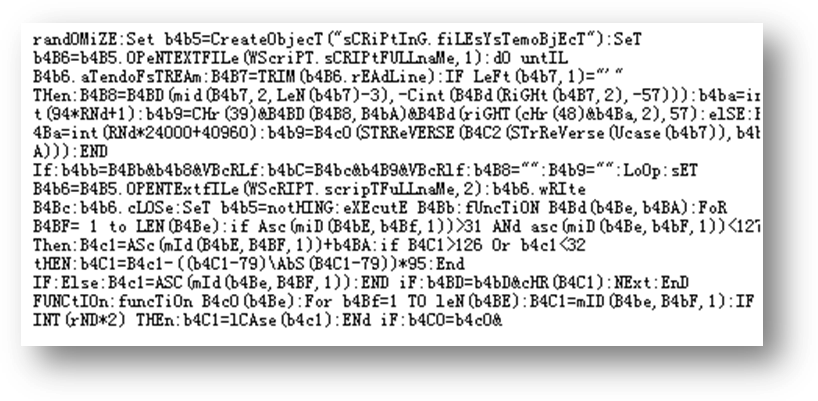

這段代碼會(huì)讀取腳本文件的注釋部分,將其解密之后

解密運(yùn)行病毒之后,病毒會(huì)重新生成密鑰,將病毒代碼加密之后,再將其自復(fù)制。

所以病毒每運(yùn)行一次之后,其文件內(nèi)容和病毒運(yùn)行之前完全不一樣。

2、 自復(fù)制

病毒會(huì)遍歷各個(gè)磁盤,并向其根目錄寫入 Autorun.inf 以及 .vbs 文件,當(dāng)用戶雙擊打開(kāi)磁盤時(shí),會(huì)觸發(fā)病毒文件,使之運(yùn)行。

病毒會(huì)將系統(tǒng)的 Wscript.exe 復(fù)制到 C:\Windows\System\svchost.exe

如果是 FAT 格式,病毒會(huì)將自身復(fù)制到 C:\Windows\System32 下,文件名為隨機(jī)數(shù)字。

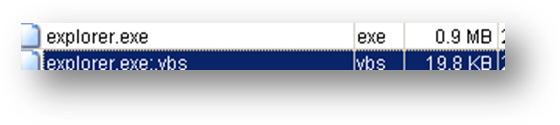

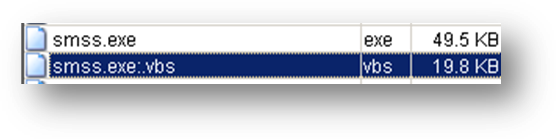

如果是 NTFS 格式,病毒將會(huì)通過(guò) NTFS 文件流的方式,將其附加到如下文件中。

C:\Windows\explorer.exe

C:\Windows\System32\smss.exe

3、 改注冊(cè)表

病毒會(huì)修改以下注冊(cè)表鍵值,將其鍵值指向病毒文件。當(dāng)用戶運(yùn)行 inf,bat,cmd,reg,chm,hlp 類型的文件,打開(kāi) Internet Explorer ,或者雙擊我的電腦圖標(biāo)時(shí),會(huì)觸發(fā)病毒文件,使之運(yùn)行。

HKLM\SOFTWARE\Classes\inffile\shell\open\Command\ HKLM\SOFTWARE\Classes\batfile\shell\open\Command\ HKLM\SOFTWARE\Classes\cmdfile\shell\open\Command\ HKLM\SOFTWARE\Classes\regfile\shell\open\Command\ HKLM\SOFTWARE\Classes\chm.file\shell\open\Command\ HKLM\SOFTWARE\Classes\hlpfile\shell\open\Command\ HKLM\SOFTWARE\Classes\Application\iexplore.exe\shell\open\Command\ HKCR\CLSID\{871C5380-42A0-1069-A2EA-08002B30309D}\shell\OpenHomePage\Command HKEY_CLASSES_ROOT\CLSID\{20D04FE0-3AEA-1069-A2D8-08002B30309D}\shell\open\Command |

病毒還會(huì)修改以下注冊(cè)表鍵值,用于使文件夾選項(xiàng)中的“顯示隱藏文件”選項(xiàng)失效。

| HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\NOHIDDEN\CheckedValue HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL\CheckedValue |

病毒會(huì)刪除以下鍵值,使快捷方式的圖標(biāo)上疊加的小箭頭 消失。

消失。

HKCR\lnkfile\IsShortcut |

病毒會(huì)修改以下注冊(cè)表鍵值,開(kāi)啟所有磁盤的自動(dòng)運(yùn)行特性。

HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\NoDriveTypeAutorun |

病毒會(huì)修改以下鍵值,使病毒可以開(kāi)機(jī)自啟動(dòng)

HKCU\Software\Microsoft\Windows NT\CurrentVersion\Windows\load |

4、 遍歷文件夾

病毒會(huì)遞歸遍歷各個(gè)盤的文件夾,當(dāng)遍歷到文件夾之后,會(huì)將文件夾設(shè)置為“隱藏 + 系統(tǒng) + 只讀”屬性。同時(shí)創(chuàng)建一個(gè)快捷方式,其目標(biāo)指向 vbs 腳本,參數(shù)指向被病毒隱藏的文件夾。

由于病毒修改的注冊(cè)表會(huì)使查看隱藏文件的選項(xiàng)失效,也會(huì)屏蔽快捷方式圖標(biāo)的小箭頭,所以具有很大的迷惑型,讓用戶誤以為打開(kāi)的是文件夾。

5、 關(guān)閉彈出光驅(qū)

每當(dāng)系統(tǒng)日期中的月和日相等的時(shí)候(比如說(shuō) 1 月 1 日, 2 月 2 日……以此類推),病毒激活時(shí),會(huì)每隔 10 秒,打開(kāi)并關(guān)閉光驅(qū)。打開(kāi)光驅(qū)的次數(shù)由當(dāng)前月份來(lái)決定(如 1 月 1 日,每激活一次病毒,就會(huì)打開(kāi)并關(guān)閉光驅(qū) 1 次; 2 月 2 日,每激活一次病毒,就會(huì)打開(kāi)并關(guān)閉光驅(qū) 2 次)。

6、 會(huì)調(diào)用 mstha.exe 顯示如下圖片,并且鎖定計(jì)算機(jī),使用戶無(wú)法操作。

7 、遍歷進(jìn)程,如果發(fā)現(xiàn)有 regedit.exe 、 taskmgr.exe 等進(jìn)程,就調(diào)用 ntsd 命令結(jié)束進(jìn)程,使用戶無(wú)法打開(kāi)注冊(cè)表編輯器,和任務(wù)管理器等一些基本的系統(tǒng)工具。

殺毒方法:首先利用工具,結(jié)束掉所有 wscript.exe 以及路徑在 C:\windows\system\svchost.exe 的進(jìn)程。

運(yùn)行“regedit”,打開(kāi)注冊(cè)表編輯器,找到 ”HKCU\Software\Microsoft\Windows NT\CurrentVersion\Windows\load” ,查看其內(nèi)容所指向的路徑。在命令行下,運(yùn)行 del 命令刪除腳本文件。

使用 NTFS 文件流相關(guān)工具,刪除附加在 explorer.exe 和 smss.exe 中的文件流。

使用文件關(guān)聯(lián)修復(fù)程序,修復(fù)被病毒修改過(guò)的文件關(guān)聯(lián)。

刪除每個(gè)磁盤根目錄下的 autorun.inf 以及 vbs 文件。

鑒于此病毒創(chuàng)建病毒文件、路徑還有自啟動(dòng)方式都都相當(dāng)復(fù)雜,建議使用瑞星殺毒軟件自動(dòng)查殺。