瑞星2012年中國信息安全綜合報告

2013-01-23 10:09:49二、 惡意網(wǎng)站

(一)掛馬網(wǎng)站

1.?2012年掛馬網(wǎng)站概述

2012年1至12月,瑞星“云安全”系統(tǒng)截獲掛馬網(wǎng)站516萬個(以網(wǎng)頁個數(shù)統(tǒng)計),比2011年同期增加了48.7%。瑞星安全專家介紹,掛馬網(wǎng)站由于形式單一,技術(shù)上又無本質(zhì)突破,所以今年不存在幾年前爆發(fā)式增長的情況。同時,由于反掛馬技術(shù)愈加成熟,使來自掛馬網(wǎng)站的攻擊多數(shù)被成功攔截。

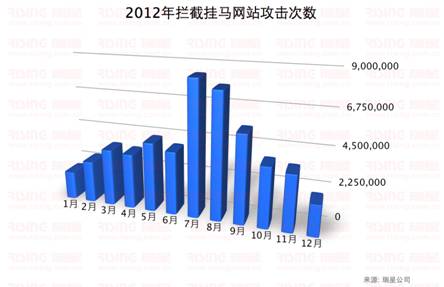

報告期內(nèi),瑞星攔截掛馬網(wǎng)站攻擊的總數(shù)總計5,097萬次,其中上半年1,986萬次,下半年3,111萬次,具體分布情況如下:

圖3:2012年攔截掛馬網(wǎng)站攻擊次數(shù)

2.?2012年度掛馬漏洞Top10

圖4:2012年度掛馬漏洞Top10

2012年1至12月,網(wǎng)頁掛馬仍主要集中利用IE瀏覽器的漏洞,同時,相較于2011年IE與Flash漏洞各占半壁江山的情況,本年度被掛馬網(wǎng)站利用的Flash漏洞呈下降趨勢,Java漏洞則成為黑客的新寵。瑞星安全專家介紹,報告期內(nèi),掛馬網(wǎng)站采用的加密技術(shù)與過往相比并沒有太大變化,預(yù)計今后掛馬網(wǎng)站在數(shù)量上可能趨于平緩。

3.?教育類網(wǎng)站成為掛馬攻擊的主要目標

從2012年1至12月被掛馬的網(wǎng)站來看,很多教育類網(wǎng)站和公共事業(yè)類網(wǎng)站遭到黑客攻擊,并被插入惡意代碼。究其原因,主要是由于這兩類網(wǎng)站的安全性較為薄弱。除此之外,很多非法游戲的宣傳頁面也會出現(xiàn)嵌入惡意代碼的情況,瑞星安全專家分析分析,這種情況很有可能是網(wǎng)站擁有者自行植入的惡意代碼。

(二)釣魚網(wǎng)站

1.?2012年釣魚網(wǎng)站概述

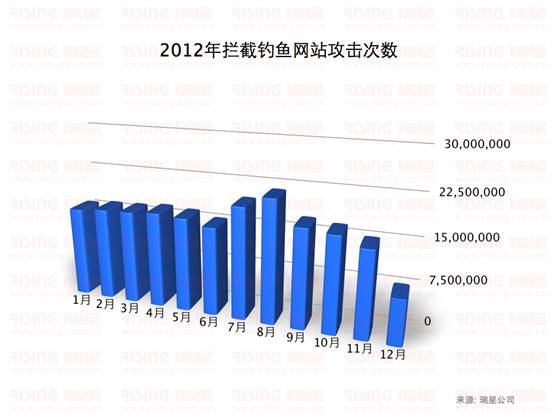

2012年1至12月,瑞星共截獲釣魚網(wǎng)站597萬個(以URL計算),比2011年增加了24.38%,幫助用戶攔截釣魚網(wǎng)站攻擊19,909萬人次,具體分布情況如下:

圖5:2012年攔截釣魚網(wǎng)站攻擊次數(shù)

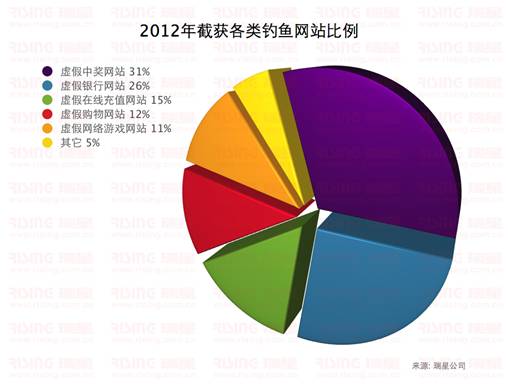

在本年度截獲的釣魚網(wǎng)站中,虛假中獎類網(wǎng)站位居榜首,占釣魚網(wǎng)站總量的31%,其后依次為仿冒銀行類網(wǎng)站,占總比例的26%;虛假在線充值類網(wǎng)站占總比例的15%。除此之外,虛假購物類網(wǎng)站與虛假網(wǎng)絡(luò)游戲類網(wǎng)站二者總和占總體數(shù)量的23%。

圖6:2012年截獲各類釣魚網(wǎng)站比例

2.?2012年度釣魚網(wǎng)站Top10

圖7:2012年度釣魚網(wǎng)站Top10

從2012年度釣魚網(wǎng)站Top10排行中可以看出:目前,釣魚網(wǎng)站的主流方向仍然是盜取網(wǎng)民虛擬財產(chǎn)或錢財,經(jīng)濟利益成為現(xiàn)代黑客關(guān)注的重點。除此之外,值得注意的是,今年QQ相關(guān)的釣魚網(wǎng)站及假冒電視節(jié)目中獎的網(wǎng)站,都在盜取網(wǎng)民錢財?shù)耐瑫r,還會套取用戶的個人身份信息。

3.?2012年釣魚網(wǎng)站發(fā)展趨勢

1)?緊隨節(jié)假日、社會熱點及各類打折促銷

據(jù)瑞星“云安全”系統(tǒng)監(jiān)測,報告期內(nèi),釣魚網(wǎng)站多以奧運會、歐洲杯、電商大促、選秀節(jié)目和社會熱點為名,并集中出現(xiàn)在節(jié)假日、奧運會、歐洲杯、暑期促銷等時段。從2012年攔截釣魚網(wǎng)站攻擊次數(shù)圖表中可以看出,7、8月份是全年釣魚攻擊最集中的兩個月。瑞星安全專家表示,“存活時間短、題材多變是本年度釣魚網(wǎng)站最突出的特點。”

2)?高度仿冒,批量生產(chǎn),大規(guī)模投放

瑞星“云安全”系統(tǒng)監(jiān)測顯示,今年的釣魚網(wǎng)站開始采用“批量生產(chǎn)”的方式大規(guī)模投放。首先,黑客會去被仿冒的網(wǎng)站上下載該站點的頁面素材,并利用這些素材制作出模板。由于模板頁面中的圖片、文字本來就出自被仿冒的對象,所以內(nèi)容看起來非常正規(guī),很容易讓人放松警惕。

其次,黑客會用這個極其逼真的模板進行大量復(fù)制,并對復(fù)制品的細節(jié)進行小幅修改(如商品名稱、聯(lián)系方式等)。同時,黑客還會海量偽造與被仿冒網(wǎng)站近似的域名,最終將這些“批量生產(chǎn)”的釣魚網(wǎng)站大規(guī)模投放到網(wǎng)絡(luò)上。

3)?套取隱私信息恐嚇網(wǎng)民

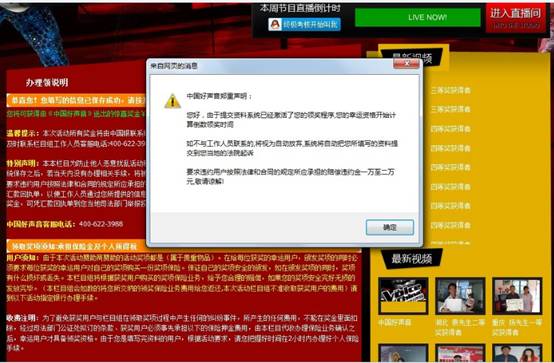

報告期內(nèi),瑞星“云安全”系統(tǒng)截獲的釣魚網(wǎng)站開始出現(xiàn)了敲詐、恐嚇等相關(guān)內(nèi)容。例如:2012年10月,假冒“中國好聲音”釣魚網(wǎng)站集中出現(xiàn),該釣魚網(wǎng)站會在網(wǎng)民注冊領(lǐng)獎的流程中提示,如果網(wǎng)民不遵照他們的要求致電客服,并交納錢款,就會依照之前注冊時提供的居住地址、身份證號碼等信息,對網(wǎng)民進行起訴。

圖8:釣魚網(wǎng)站假冒“中國好聲音”并恐嚇網(wǎng)民

“詐騙者絕不可能起訴網(wǎng)民,”瑞星安全專家指出,“釣魚網(wǎng)站上的該類提示都是在恐嚇網(wǎng)民。事實上,根據(jù)2012年底頒布的網(wǎng)絡(luò)信息保護相關(guān)規(guī)定,帶有欺瞞性質(zhì)的收集網(wǎng)民的個人身份信息行為已屬于違法行為,詐騙者無論是提起訴訟還是報警,都無異于自投羅網(wǎng)。”

4.?2012年網(wǎng)絡(luò)釣魚新手段

1)?微博成為釣魚陷阱的新平臺

微博作為信息共享、互動交流的新型社交平臺深受眾多互聯(lián)網(wǎng)用戶青睞,同時,也成為了不法分子用來實施詐騙的工具。業(yè)內(nèi)人士透露,一些微博大號都會承接信息發(fā)布業(yè)務(wù),幾百塊錢就可以發(fā)一條微博,這些大號多數(shù)都擁有數(shù)十萬甚至上百萬粉絲,可以說,這樣的宣傳價格不僅十分低廉,而且受眾面極廣。然而,這些大號對所發(fā)布的信息多數(shù)并無審查,不法分子就是利用這個漏洞將虛假的釣魚信息以文字、圖片或者視頻等形式進行大肆傳播。一些安全意識薄弱的用戶很容易信以為真,誤入騙子的圈套。

圖9:擁有大量粉絲的微博大號散播虛假信息

2)?低價誘餌 線下交易 巨額釣魚

網(wǎng)絡(luò)詐騙行為中,以虛假信息詐騙為多,尤其在網(wǎng)絡(luò)交易中最為常見。而今年出現(xiàn)的一批專門以假冒豪車作為誘餌的虛假網(wǎng)站在互聯(lián)網(wǎng)中肆意橫行,這類網(wǎng)站通常以類似“8萬買寶馬,6萬買奔馳”的夸張低價引誘用戶,還打出“全國送貨上門、支持4S店驗貨、代辦過戶套牌”等旗號消除網(wǎng)民顧慮。

圖10:瑞星個人防火墻攔截汽車銷售類釣魚網(wǎng)站

不僅如此,這些網(wǎng)站往往采取線下交易的方式,先要求網(wǎng)民致電咨詢,而購車流程頁面上大都標注了不需要定金,采用現(xiàn)金交易的形式,并承諾“一手交錢,一手交車”。這讓不少網(wǎng)民放松了警惕,然而,騙子會以各種名義讓網(wǎng)民向其銀行賬戶打款,同時拒絕看車。當網(wǎng)民向其交納了大量的錢款后,騙子就會徹底消失。

3)?新型釣魚顛覆傳統(tǒng) 篡改購物頁面欺騙網(wǎng)民

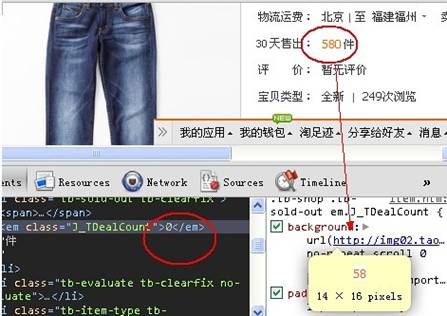

通常,大多數(shù)用戶在網(wǎng)絡(luò)購物時都會選擇大型正規(guī)網(wǎng)購平臺來購買商品,以確保購物安全。而今年發(fā)現(xiàn)的一種新型釣魚手法則是專門針對大型正規(guī)網(wǎng)購平臺而設(shè)計的,這種新型釣魚方式完全顛覆了傳統(tǒng)方法,利用常人想不到的技術(shù)和手段,在網(wǎng)店的裝修功能中對店鋪頁面內(nèi)容的布局進行修改,用圖片偽造虛假信息,覆蓋正常內(nèi)容,在視覺上讓用戶誤以為真。

圖11:0件銷量的商品假冒580件迷惑用戶

隨后,瑞星“云安全”系統(tǒng)截獲到大批具有同樣功能的家族式木馬病毒,均可以達到篡改商品描述頁面的目的。無論是電商網(wǎng)站還是網(wǎng)購用戶,都有可能遭到該類病毒的襲擊,不僅會使用戶網(wǎng)購時掉入黑客陷阱,遭遇隱私泄露、網(wǎng)銀財產(chǎn)被盜的危險,還會使企業(yè)面臨商業(yè)機密泄露的巨大威脅。

4)?第三方支付平臺審核制度不嚴 “信用擔保”難以兌現(xiàn)

時下,第三方支付平臺作為“代收代付”和“信用擔保”的中間人模式已經(jīng)廣泛應(yīng)用于互聯(lián)網(wǎng)交易,買賣雙方在交易過程中都希望通過第三方支付平臺達到公正交易的目的。而由于部分第三方支付平臺準入門檻低,服務(wù)商注冊資金及資質(zhì)沒有嚴格審核標準,并且存在注冊賬戶隨意租借、買賣等現(xiàn)象,因此導致一些不法分子利用這樣的漏洞進行網(wǎng)絡(luò)欺詐。

據(jù)業(yè)內(nèi)人士透露,在一些第三方支付平臺上,只需幾千元就可以買到一套以他人信息注冊的賬戶資料,并且數(shù)日內(nèi)即可開通使用。顯然,這些原始登記資料并不是賬戶使用者的真實信息,同時使用者還可以隨意將賬戶內(nèi)的錢款轉(zhuǎn)出。網(wǎng)民一旦與這種虛假賬戶的持有者進行交易,就很有可能面臨貨款兩空的風險。這些第三方支付平臺只顧自身利益,而根本無法履行信用擔保的職責,用戶的利益自然無法得到保障。

5)?新型攻擊專盯網(wǎng)銀動態(tài)密碼 瞬間洗空賬戶

目前,在線支付已經(jīng)成為廣大網(wǎng)民常用的付款方式。由于普通網(wǎng)銀的安全性相對較低,各大銀行紛紛推出了動態(tài)口令、U盾等安全措施。但是,瑞星“云安全”系統(tǒng)發(fā)現(xiàn)了一種最新的網(wǎng)銀攻擊方式,它不僅可盜取用戶網(wǎng)銀的賬號和密碼,甚至能盜取動態(tài)口令。黑客主要利用網(wǎng)銀動態(tài)密碼的漏洞,預(yù)先在網(wǎng)上放出大量釣魚網(wǎng)站,用戶一旦登錄了該網(wǎng)站的網(wǎng)銀模塊,賬號及密碼就會被發(fā)送至黑客指定的服務(wù)器。

圖12:釣魚網(wǎng)站利用動態(tài)口令60秒規(guī)則洗劫用戶銀行賬號

用戶登錄網(wǎng)銀模塊的同時,瀏覽器將跳轉(zhuǎn)至一個等待頁面,該頁面以系統(tǒng)升級為借口,讓用戶等待60秒。由于常見的動態(tài)口令規(guī)則是60秒更新一次,且在60秒內(nèi),同一口令只能使用一次。黑客便利用這個時間差,登錄用戶真實的網(wǎng)銀賬號,并隨時等待接收來自釣魚網(wǎng)站上用戶輸入的動態(tài)口令,進而登錄用戶賬號,盜取錢款。由于動態(tài)密碼這種防護手段被很多銀行使用,黑客只需要針對不同銀行的網(wǎng)銀制作出相應(yīng)的釣魚頁面,就能夠隨時瞄準相應(yīng)的用戶群,因此這種新型網(wǎng)銀攻擊方式對廣大用戶的危害極大。